Kaspersky Lab potenzia le procedure di indagine e risposte alle cyber minacce complesse nelle aziende con il nuovo servizio Kaspersky Cloud Sandbox. Il servizio basato sul cloud offre alle aziende l’opportunità di avvalersi delle sandbox senza dover affrontare investimenti aggiuntivi in infrastruttura hardware. Nel 2017 le principali fughe di dati hanno sfruttato le vulnerabilità di software legittimi, metodo con cui i criminali informatici riescono a occultare le attività nocive dietro a processi affidabili. Di fronte a simili attacchi avanzati anche un team di cybersecurity esperto può non avere la certezza di individuare tutti i malware che sfruttano queste tecniche di occultamento. Per fare questo occorrono tecniche avanzate di rilevamento come il sandboxing.

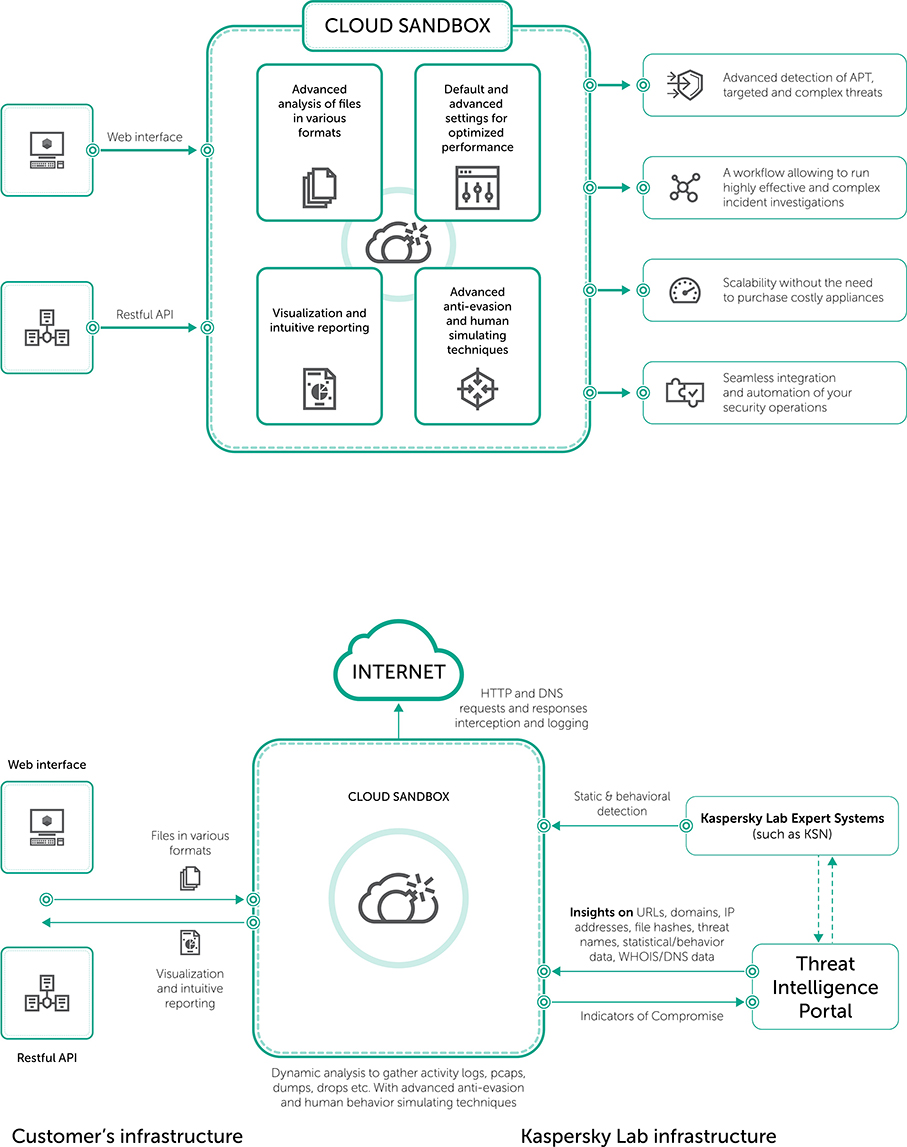

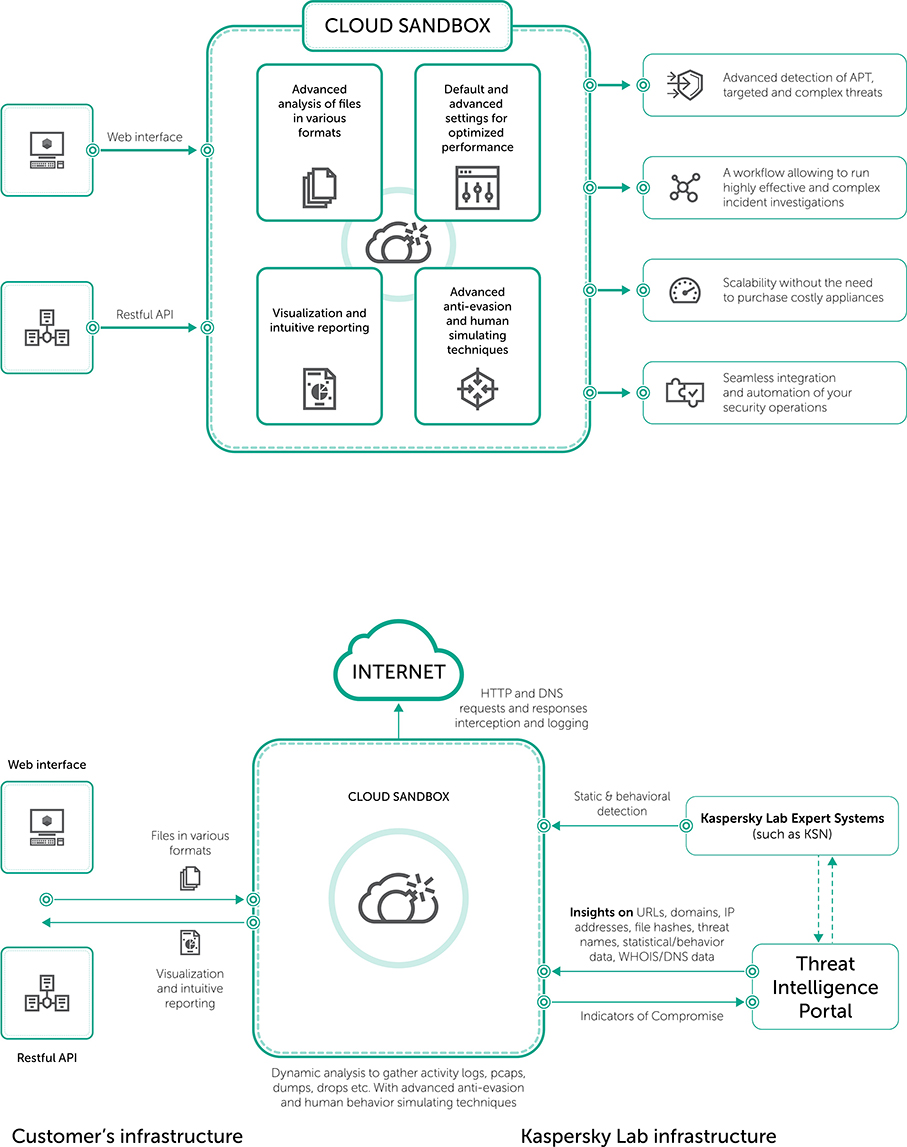

Kaspersky Cloud Soundobx offre per questo funzionalità avanzate di rilevamento e indagine forense, disponibili come servizio incluso nel Kaspersky Threat Intelligence Portal. La soluzione consente alla divisione di sicurezza informatica di rispettare il proprio budget, avvalendosi al contempo di avanzate tecnologie. Kaspersky Cloud Sandbox permette agli utenti di ‘detonare’ i file sospetti in un ambiente virtuale ricevendo un report completo sulle attività dei file. Il servizio è progettato per migliorare l’efficienza dell’incident response e delle indagini forensi di sicurezza informatica senza rischi per i sistemi IT dell’azienda. La soluzione permette inoltre ai team di sicurezza IT e agli specialisti SOC (Security operations center) di ottenere insight approfonditi sul comportamento e le caratteristiche di malware, rilevando le minacce che non vengono scoperte in the wild.

Per indurre i malware a rivelare il proprio potenziale nocivo, le tecnologie sandbox devono includere tecniche anti-evasione avanzate. Un programma dannoso, sviluppato per operare su un determinato ambiente software, non eseguirà su una macchina virtuale standard e probabilmente si distruggerà senza lasciare tracce. Per evitarlo, Kaspersky Cloud Sandbox applica diverse tecniche di emulazione delle attività degli utenti (come il clic sul tasto Windows, lo scroll dei documenti e specifici processi di routine che possono indurre il malware a esporsi), di randomizzazione dei parametri dell’ambiente utente, e altre ancora.

Una volta che un campione di malware inizia a condurre le proprie attività distruttive, il sottosistema di logging di Kaspersky Cloud Sandbox riesce a intercettare l’attività nociva in modo non invasivo. Quando un documento Word inizia a comportarsi in modo sospetto, iniziando ad esempio a creare una stringa nella memoria della macchina, a eseguire comandi Shell o installare i propri payload (tutte attività insolite per un documento di testo), questi eventi vengono registrati nel sottosistema di logging di Kaspersky Cloud Security. Questo possiede estese funzionalità in grado di rilevare una vasta gamma di attività nocive, incluse registrazione e modifica di DLL e chiavi di registro, invio di richieste HTTP e DNS anomale, creazione, eliminazione e modifica di file, e altro ancora. Il cliente riceve quindi un report completo con grafici riassuntivi dei dati e screenshot, oltre a log leggibili della sandbox.

Le tecnologie di rilevamento di Kaspersky Cloud Sandbox sono supportate dai big data relativi all’intelligence sulle minacce in tempo reale del Kaspersky Security Network (KSN), che offrono ai clienti informazioni su minacce nuove e sconosciute scoperte in the wild. L’analisi comportamentale avanzata, basata sugli oltre 20 anni di esperienza di Kaspersky Lab nella lotta alle minacce più complesse, permette ai clienti di rilevare oggetti nocivi precedentemente sconosciuti.

Infine, attraverso il Kaspersky Threat Intelligence Portal gli esperti di sicurezza informatica possono ricevere le informazioni di threat intelligence più aggiornate su URL, domini, indirizzi IP, hash di file, nomi delle minacce, statistiche e informazioni comportamentali, dati di WHOIS e dati DNS, per poi collegare queste informazioni con gli IOC (Inversion Of Control) generati dal sample analizzato nella sandbox cloud. Sono inoltre disponibili API per automatizzare la sua integrazione all’interno delle operazioni di sicurezza del cliente, aiutando i team di cybersecurity a potenziare le proprie indagini sugli incidenti in pochi minuti.